全球攻擊量開始趨於緩和

2026年3月,全球網路攻擊活動雖出現初步緩和跡象,但仍處於歷史高點。每個組織每週平均遭受的網路攻擊次數達 1995次, 季減4% , 較2025年3月下降5%。

儘管有所緩解,但整體威脅環境仍嚴峻。平均每個組織每周遭受近 2000 次攻擊,這反映出攻擊者持續施壓,其驅動因素包括自動化、攻擊面的廣泛擴展以及與雲端採用和 GenAI 使用相關的持續風險。 Check Point 研究數據顯示,儘管短期波動出現,但網路威脅尚未恢復到疫情爆發前的水平,仍是全球組織面臨的持續營運挑戰。

關鍵產業持續面臨不成比例的風險

3月份,教育 產業仍然是網路攻擊的 主要目標,平均 每個機構每周遭受4632次網路攻擊, 年減6%。儘管整體攻擊數量略有下降,但龐大的用戶群體、高度分散的訪問環境以及有限的安全資源仍然使教育機構成為極具吸引力的目標。

政府部門 則位居第二,平均 每周遭受 2582 次攻擊,較去年同期 下降 12%。雖然這一降幅表明短期內情況有所緩解,但由於政府機構提供關鍵任務服務和高價值數據,它們仍然是持續的攻擊目標。 電信業 緊隨其後,平均每周遭受 2554 次攻擊,年減 10%,但仍持續吸引尋求大規模破壞或供應鏈入侵的威脅行為者。

飯店、旅遊和休閒產業的攻擊數量出現了顯著的異常 成長,年增了 30% 。隨著這些行業為春季和夏季旅遊旺季做準備,攻擊者似乎正在提前加緊活動,利用交易量增加、客戶資料外洩以及營運依賴性等問題,在旺季需求高峰到來之前發動攻擊。

區域威脅差異仍顯著

區域分析凸顯了全球網路壓力持續失衡的現狀,攻擊減少的程度分佈不均。 拉丁美洲的 攻擊量居全球之首,平均 每個組織每週遭受3054次攻擊,較去年同期 成長9%。值得注意的是,拉丁美洲是 唯一一個與2月相比出現成長的地區,這進一步鞏固了其在快速數位化過程中日益增長的攻擊目標地位。

亞太地區 緊隨其後 ,每周遭受3,026 次攻擊,年 減 4% ; 非洲 平均 每周遭受2,722 次攻擊,同比下降幅度最大,達 22% ,但總體而言,非洲仍然是遭受攻擊最多的地區之一。

| 地區 | 每個組織每週遭受的攻擊次數 | 同比變化 |

| 拉丁美洲 | 3,054 | +9% |

| 亞太地區 | 3,026 | -4% |

| 非洲 | 2,722 | -22% |

| 歐洲 | 1,647 | -7% |

| 北美洲 | 1,384 | -8% |

歐洲和北美的同比網路攻擊量均出現溫和下降,但仍面臨大量的網路攻擊,這表明即使是成熟的市場也無法免受持續的網路壓力影響。

GenAI 的使用持續加劇資料外洩風險

2026年3月,企業級GenAI的廣泛應用依然持續,儘管整體攻擊量有所下降,但資料外洩風險卻因此加劇。 3月份GenAI暴露的關鍵指標包括:

儘管 GenAI 的使用範圍擴大,但與 2 月相比,高風險互動的比例增加,凸顯了治理和可見性方面持續存在的不足。由於缺乏集中控制,組織仍容易遭受憑證外洩、智慧財產權外洩、內部資料誤共享以及意外的第三方風險放大等風險。

勒索軟體活動環比反彈

2026年3月, 全球共通報了 672起勒索軟體攻擊事件。這比上年同期下降了8%,但 比2月份增加了7%,顯示在季度初的短期下降之後,攻擊者的攻勢再次抬頭。

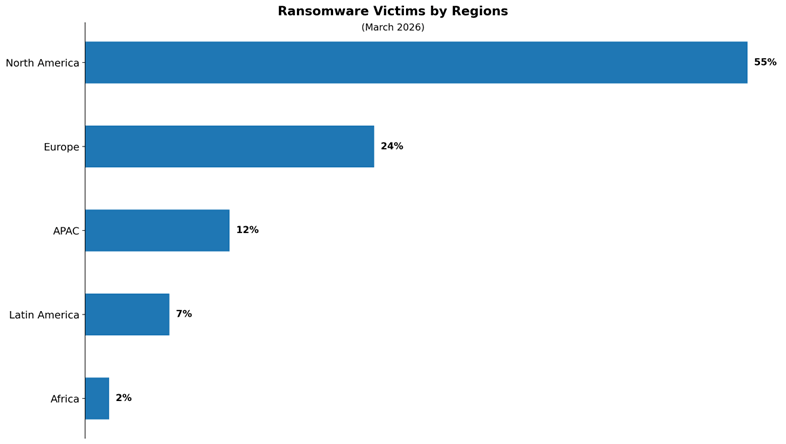

北美仍是受影響最嚴重的地區,佔 通報事件的55%,其次是 歐洲(24%) 和 亞太地區(12%)。歐洲的份額較 2月的17%顯著上升,顯示攻擊者的關注點正在重新調整,轉向歐盟的高價值目標。

*這些數據來自雙重勒索團夥運營的勒索軟體「羞辱網站」。雖然這些數據來源本身存在偏見,但它們為了解勒索軟體的運作和趨勢提供了寶貴的見解。

勒索軟體攻擊目標集中於高影響產業

商業服務業 仍然是勒索軟體攻擊的主要目標,佔 受害者總數的35% ,其次是消費品和服務業(14%) 和 工業製造業(13%)。這三大產業合計佔 所有已通報勒索軟體事件的61%,凸顯了攻擊者對那些停機和資料外洩會直接轉化為經濟利益的產業的關注。

中型企業集群(包括 金融服務、政府和醫療保健行業)佔 受害者總數的 14%,與 2 月相比,每個行業的份額都有所增加,這表明勒索軟體的分佈範圍已超出傳統的勒索軟體據點。

| 產業 | 勒索軟體受害者 |

| 商業服務 | 34.5% |

| 消費品和服務 | 14.0% |

| 工業製造 | 13.0% |

| 金融服務 | 5.2% |

| 政府 | 4.6% |

| 醫療保健 | 4.6% |

| 汽車 | 3.7% |

| 運輸與物流 | 3.6% |

| 資訊科技 | 3.4% |

| 教育 | 2.5% |

| 媒體與娛樂 | 2.1% |

| 能源與公用事業 | 1.8% |

| 電信 | 1.3% |

| 房地產、租賃和出租 | 1.3% |

| 飯店、旅遊和休閒 | 1.0% |

各國勒索軟體攻擊次數

國家層級的分析顯示,勒索軟體活動仍高度集中在北美,但也持續蔓延至多個大洲。 美國 佔 已通報攻擊事件的51.8% ,其次是 德國(4.8%)、 法國(4.5%)和 英國(3.7%)。

| 國家 | 勒索軟體受害者 |

| 美國 | 51.8% |

| 德國 | 4.8% |

| 法國 | 4.5% |

| 英國 | 3.7% |

| 加拿大 | 3.6% |

| 義大利 | 3.4% |

| 西班牙 | 1.9% |

| 巴西 | 1.8% |

| 泰國 | 1.5% |

| 哥倫比亞 | 1.2% |

受影響最嚴重的國家遍布北美、歐洲、亞洲和拉丁美洲,這進一步表明,儘管勒索軟體的傳播存在區域集中現象,但它仍然具有全球影響力。

主要勒索軟體組織擴大其影響力

3月的勒索軟體活動依然分散,但主要由少數高產量的組織主導。 麒麟組織(Qilin)活動最為活躍,佔已公佈攻擊事件的20%,其次是Akira(12%)和DragonForce(8%)。雖然前三大組織佔了40%的事件,但上個月全球共有47個不同的勒索軟體組織對組織機構造成了公開攻擊。

三月的趨勢揭示了威脅情勢的哪些方面

2026年3月的預測表明,網路威脅正進入一個波動性降低而非持續升級的階段。整體攻擊量略有下降,但勒索軟體活動逐月反彈,人工智慧驅動的風險敞口加劇,針對特定行業的攻擊壓力雖有所轉移,但並未消失。

Check Point Software 的研究表明,暫時的下滑並不意味著風險降低。攻擊者不斷提升攻擊的精準度、時機和目標選擇,並利用季節性週期、新興技術和營運盲點。在這種環境下,被動式的安全模型仍然不足以應付挑戰。以預防為先、人工智慧驅動的多層安全策略——涵蓋雲端、網路、終端和用戶環境——對於控制風險敞口和建立長期網路韌性至關重要。要保持領先,就必須預測攻擊者的行為,而不僅僅是在事件發生後才做出回應。

文章來源/Check Point Blog Check Point Blog

返回