起初看起來一切正常…

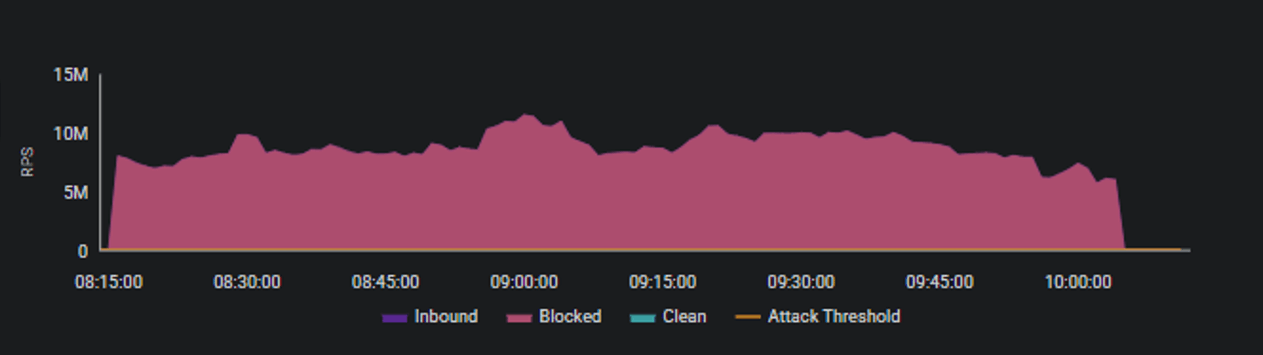

工作日早上 7 點 42 分,一切看起來都很正常。請求正常流動,服務回應也符合預期,監控面板顯示一切正常。然而,僅僅 30 分鐘後,一個為歐洲、中東和非洲地區數百萬受益人提供服務的公共金融服務機構,卻面臨著每秒近 1000 萬次加密請求的巨大壓力。沒有發生任何資料外洩、漏洞或憑證被盜事件,一切都只是看似完全合法的流量。如此高的流量幾乎不可能持續。大多數情況下,流量會短暫飆升後迅速下降,這也是安全團隊的預期。但這次卻出乎意料。流量持續穩定在一個極低的強度,幾乎是所有組織都從未經歷過的,並且持續了一個多小時。這種持續性,而非高峰本身,才是這次攻擊中最令人擔憂的部分。

圖 1:隨時間變化的 HTTPS 請求量(以每秒請求數衡量)圖表。

這並非個案。過去幾個月裡,多起大規模網路DDoS攻擊都遵循著相同的模式。例如,針對一家歐洲大型公共金融機構的攻擊持續了30分鐘,HTTPS請求量達到每秒約100萬次;另一次攻擊持續了1小時,峰值接近每秒500萬次請求。在所有這些案例中,服務之所以能夠保持可用,並非因為攻擊規模小,而是因為採取了精準有效的緩解措施。

這些事件指向的不僅是單一攻擊活動,而是更深層的問題。它們反映了拒絕服務攻擊執行方式的結構性轉變,以及其管理難度日益增加的原因。 Web DDoS攻擊不再主要依靠癱瘓基礎設施,而是利用信任、規模和速度優勢。

這些攻擊的獨特之處在於其自主性。攻擊者越來越依賴自動化決策系統,這些系統會觀察應用程式的回應並持續調整自身行為。這正是智能體人工智慧與Web DDoS攻擊直接相關的所在。它並非遙不可及的未來概念,而是一種無需持續人工幹預即可維持攻擊壓力的實用方法。

加密加劇了這項挑戰。幾乎所有現代應用程式流量都經過加密,雖然保護了用戶,但也限制了可見性。根據網路安全內幕人士的行業報告,55% 的安全團隊表示,加密流量現在是他們最大的偵測盲點。這並非工具的缺陷,而是現代架構與那些懂得如何隱藏在看似正常流量中的攻擊者相遇的結果。

自主性和加密技術共同解釋了為什麼Web DDoS攻擊在應用層激增。這些攻擊不僅旨在瞬間摧毀系統,而且還會持續足夠長的時間,以耗盡傳統防禦機制的固有能力。

對主管而言,訊息很明確:韌性不能再僅以正常運作時間來衡量,它必須考慮服務在持續、看似合理的壓力下的表現。未來最危險的攻擊不會提前發出警報,它們會以加密、自適應的方式出現,並且在防御者落後之前,與成功的攻擊難以區分。

文章來源/Radware Blog Radware Blog

返回